กรณีศึกษาการโจมตีทางไซเบอร์หน่วยงานโครงสร้างพื้นฐานในประเทศไทย และ การเตรียมความพร้อม พ.ร.บ.ไซเบอร์ บังคับใช้ประมวลแนวทางปฏิบัติและกรอบมาตรฐานฯ หลังวันที่ 6 กันยายน 2565

ปัจจุบันเราคงปฏิเสธไม่ได้ว่า การโจมตีทางไซเบอร์ในประเทศไทยเกิดขึ้นจำนวนมากโดยเฉพาะในช่วง COVID-19 ที่ผู้คนต้องปรับเปลี่ยนเป็นการทำงานจากที่บ้าน (Work from Home) ล่าสุด กองบัญชาการตำรวจสืบสวนสอบสวนอาชญากรรมทางเทคโนโลยี มีสถิติตัวเลขการแจ้งความออนไลน์ผ่านเว็บ https://www.thaipoliceonline.com ระหว่างวันที่ 1 มี.ค. – 27 มิ.ย. 2565 ประมาณ 4 เดือน โดยมียอดสะสมสูงถึง 44,144 คดี คิดเป็นความเสียหายกว่า 3,014,394,216 บาท

โดยการโจมตีทางไซเบอร์ดังกล่าวเกิดขึ้นกับทั้งบุคคลธรรมดาและองค์กร ซึ่งแม้แต่องค์กรที่มีระบบความมั่นคงปลอดภัยสารสนเทศที่ดีในระดับหนึ่ง เช่น บริษัทจดทะเบียนในตลาดหลักทรัพย์ก็ยังถูกโจมตีได้ รวมไปถึงหน่วยงานโครงสร้างพื้นฐานสำคัญของประเทศ หรือ Critical Infrastructure (CI) ที่มีทั้งหน่วยงานของรัฐ และองค์กรภาคเอกชน ตัวอย่างหน่วยงาน CI ยกตัวอย่าง เช่น โรงไฟฟ้า ผู้ให้บริการเครือข่ายโทรคมนาคม รถไฟฟ้าทั้งบนดินและใต้ดิน สนามบินทั้งในเมืองหลวงและหัวเมืองต่างๆ สถาบันการเงิน ธนาคารแห่งประเทศไทย ตลาดหลักทรัพย์ ตลอดจนหน่วยงานด้านสาธารณสุข ทั้งโรงพยาบาลของรัฐ เอกชน รวมถึงหน่วยงานรัฐในการให้บริการประชาชน เช่น กรมการปกครอง สำนักงานเขต สำนักงานที่ดิน ซึ่งหน่วยงานเหล่านี้ล้วนมีความสำคัญต่อการดำเนินชีวิตประจำวันของประชาชนทั้งสิ้น

6 กันยายน 2565 ดีเดย์บังคับใช้ประมวลแนวทางปฏิบัติฯ

หลายปีที่ผ่านมาประเทศไทยให้ความสำคัญยิ่งยวดกับการรับมือกับภัยไซเบอร์ โดยเมื่อปี พ.ศ. 2562 ได้ประกาศใช้พระราชบัญญัติการรักษาความมั่นคงปลอดภัยไซเบอร์ โดยเน้นประเด็นไปที่หน่วยงานด้าน CI มีการจัดตั้งสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) ขึ้นเป็นหน่วยงานรับผิดชอบงานตามพระราชบัญญัติ

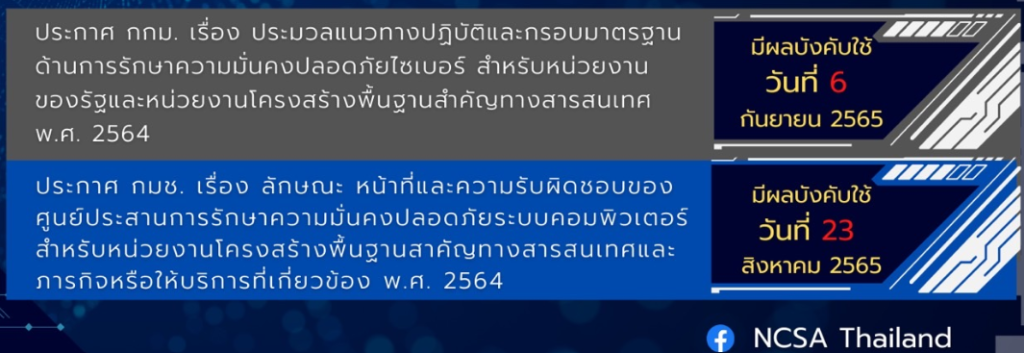

ล่าสุด สกมช. ได้กำหนดให้วันที่ 6 กันยายน 2565 เป็นวัน Deadline บังคับใช้ ประมวลแนวทางปฏิบัติและกรอบมาตรฐาน ด้านการรักษาความมั่นคงปลอดภัยไซเบอร์ สำหรับหน่วยงานของรัฐและหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศ พ.ศ. 2564

และวันที่ 23 สิงหาคม 2565 เป็นวันบังคับใช้ ลักษณะหน้าที่และความรับผิดชอบของศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์สำหรับหน่วยงานโครงสร้างพื้นฐานสำคัญทางสาระสนเทศและภารกิจหรือให้บริการที่เกี่ยวข้อง พ.ศ. 2564

กรณีศึกษาการโจมตีทางไซเบอร์ในประเทศไทย

ปัจจุบันการโจมตีทางไซเบอร์ในประเทศไทย ที่พบเจอได้บ่อย และ ค่อนข้างมีผลกระทบทางเศรษฐกิจสูง ยกตังอย่างได้ 2 กรณี ใหญ่ๆ คือ 1. การโจมตีในรูปแบบ Business Email Compromised Attack และ 2. การโจมตีในรูปแบบ Ransomware Attack โดยมีรายละเอียด ดังนี้

1. การโจมตีในรูปแบบ Business Email Compromised Attack

การโจมตีโดย BEC (Business Email Compromise) คือ การหลอกด้วยอีเมล ทำให้เหยื่อเข้าใจผิดว่าเป็นคู่ค้า โดยหลอกฝ่ายบัญชีหรือฝ่ายการเงินให้นำเสนอผู้บริหารทำการโอนเงินเข้าไปยังบัญชีของแฮกเกอร์โดยไม่รู้ตัว ซึ่งเป็นรูปแบบหนึ่งของการโจมตีแบบ Social Engineering นับเป็นความเสียหายสูงสุดในประเทศไทย ล่าสุด บริษัทจดทะเบียนในตลาดหลักทรัพย์ ดำเนินธุรกิจด้านพลังงานให้ข่าวยอมรับการสูญเสียทางการเงินให้กับแฮกเกอร์ราว 660 ล้านบาท และยังมีบริษัทในอุตสาหกรรมอื่นไม่ว่าจะเป็น ด้านการเงิน การนำเข้าส่งออก การประกันภัย ล้วนตกเป็นเหยื่อแฮกเกอร์มาแล้วทั้งสิ้นในตลอด 5 ปีที่ผ่านมา (ปี 2560-2564) คิดเป็นความเสียหายทางการเงินต่อปีกว่าหนึ่งพันล้านบาท

2. การโจมตีในรูปแบบ Ransomware Attack

คนร้ายจะใช้วิธีการปล่อยมัลแวร์หรือเจาะระบบองค์กรผ่านทางอินเทอร์เน็ต ทำให้ข้อมูลถูกเข้ารหัสจนเจ้าของข้อมูล หรือผู้ดูแลระบบไม่สามารถเข้าไปใช้งานข้อมูลได้ ก่อนจะนำมาสู่ขั้นตอนการเรียกค่าไถ่แลกกับรหัสปลดล็อก รวมถึงการใช้ประโยชน์จากข้อมูลที่ถูกแฮก ซึ่งวิธีการนี้เป็นขั้นตอนการกรรโชกทรัพย์ที่คนร้ายใช้มาอย่างต่อเนื่อง

แต่ในปัจจุบัน ปัญหา Ransomware มีการพัฒนาจากการเรียกค่าไถ่แบบเดิมๆ เพิ่มขึ้นเป็น 3 ขั้นตอน เรียกว่า “Triple Extortion Ransomware” โชคร้าย 3 ชั้น โดยในขั้นที่ 1 แฮกเกอร์มักจะเรียกค่าไถ่ด้วยข้อเสนอในการส่ง Decryption Key หรือกุญแจถอดรหัสในการกู้คืนข้อมูลให้เหยื่อ หากเหยื่อยังไม่ยอมจ่ายก็ไปต่อที่ขั้นที่ 2 โดยแฮกเกอร์จะนำข้อมูลไปโพสต์แล้วทำการเรียกค่าไถ่ให้จ่ายเพื่อลบข้อมูลออกจากการ Publish ใน Dark Web หรือ Public Web และหากเหยื่อยังไม่ยอมจ่ายอีก แฮกเกอร์ก็จะดำเนินการในขั้นที่ 3 คือ ปล่อยข้อมูลส่วนบุคคลของลูกค้าต่อสาธารณะ จากนั้นเมื่อข้อมูลลูกค้ารั่วไหลออกไปแล้ว เหยื่ออาจถูกลูกค้าฟ้องร้องเพราะ พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคลมีผลบังคับใช้แล้ว นับตั้งแต่วันที่ 1 มิถุนายน 2565

ทั้ง 3 ขั้นตอนที่กล่าวมานี้เป็นวิธีการที่แฮกเกอร์นิยมใช้ แต่วันนี้แฮกเกอร์ได้คิดวิธีใหม่ๆ ในการเรียกค่าไถ่ที่ซับซ้อนและสร้างความเสียหายให้มากขึ้นจากมัลแวร์เรียกค่าไถ่ โดยมีแนวโน้มที่อาจจะขยายวงกว้างอย่างรวดเร็วนับจากปี 2022 นี้เป็นต้นไป

วิธีการใหม่ๆ ของแฮกเกอร์ ยกตัวอย่าง เช่น ขู่ว่าจะถล่มด้วย DDoS Attack ถ้าเหยื่อยังไม่ยอมจ่ายเงินเรียกค่าไถ่ ซึ่งอาจจะโจมตีจนทำให้เว็บไซต์ของเหยื่อล่มไม่สามารถใช้งานได้ หรือขู่ว่าจะติดต่อไปหาเจ้าของข้อมูลส่วนบุคคลเป็นรายบุคคลซึ่งเกิดขึ้นแล้วในต่างประเทศ แฮกเกอร์ได้นำข้อมูลผู้ป่วยที่แฮกมาจากโรงพยาบาล ติดต่อไปยังผู้ป่วยแต่ละรายเพื่อข่มขู่ หรือแฮกเกอร์อาจขายข้อมูลให้แฮกเกอร์รายอื่นๆ ซึ่งข้อมูลที่แฮกเกอร์ที่รับซื้อได้ไปนั้น ก็จะนำไปหลอกเหยื่อโดยการส่งอีเมลหรือ SMS ไปยังเจ้าของข้อมูลส่วนบุคคลแต่ละราย ทั้งสองกรณีหลังนี้ เจ้าของข้อมูลส่วนบุคคลสามารถจะร้องเรียนดำเนินคดีองค์กรที่เก็บข้อมูลของเหยื่อ จากข้อหากระทำข้อมูลรั่วไหลโดยขาดความระมัดระวังที่เหมาะสม

ความจำเป็นในการปฏิบัติตาม พ.ร.บ.ไซเบอร์

หลายปีที่ผ่านมา บริษัทจดทะเบียนในตลาดหลักทรัพย์และหน่วยงานโครงสร้างพื้นฐานในประเทศไทย ได้รับความเสียหายกว่าหนึ่งพันล้านบาทจากการที่องค์กรไม่สามารถดำเนินธุรกิจ/ธุรกรรมได้อย่างต่อเนื่อง ต้องเสียเวลาในการกู้ข้อมูล และ สร้างระบบขึ้นมาใหม่ อุตสาหกรรมที่เกิดความเสียหายชัดเจน ได้แก่ ธุรกิจผลิตส่งออก/นำเข้า โรงพยาบาลทั้งรัฐและเอกชน สายการบิน โรงงานอุตสาหกรรม รวมถึง หน่วยงานรัฐและรัฐวิสาหกิจที่เป็นหน่วยงานโครงสร้างพื้นฐานที่สำคัญของประเทศ

ปัญหาที่อาจเกิดขึ้นกับประชาชนในอนาคตอันใกล้ และเคยเกิดมาแล้วก็คือ ปัญหาหน่วยงานโครงสร้างพื้นฐานสำคัญของประเทศดังที่กล่าวมาแล้ว ระบบคอมพิวเตอร์ล่มใช้งานไม่ได้ หรือ ปัญหาระบบสารสนเทศถูกแฮกเกอร์เจาะเข้ามาขโมยข้อมูลหรือทำลายข้อมูล ทำให้ระบบหยุดชะงัก ไม่สามารถให้บริการประชาชนได้ ทำให้เกิดผลกระทบต่อประชาชน เมื่อพิจารณาให้ละเอียดพบว่า ระบบของหน่วยงานโครงสร้างพื้นฐานสำคัญดังกล่าว ล้วนทำงานด้วยระบบคอมพิวเตอร์อยู่เบื้องหลัง

ประเทศไทยจึงจำเป็นต้องมีการตรา พ.ร.บ.ไซเบอร์ เพื่อทำให้หน่วยงานโครงสร้างพื้นฐานสำคัญของประเทศ สามารถดูแลตนเองด้านไซเบอร์ และ สามารถรับมือกับภัยคุกคามไซเบอร์ได้ด้วยตนเอง เมื่อหน่วยงานมีความแข็งแรง มีภูมิคุ้มกันภัยคุกคามไซเบอร์มากขึ้น ย่อมส่งผลต่อความมั่นคงโดยรวมของประเทศในที่สุด

โดยสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ มีหน้าที่เป็นผู้คุมกฎ ผู้ตรวจสอบและประเมิน ผู้กำหนดกรอบมาตรฐานและมาตรฐานขั้นต่ำรวมถึงประมวลแนวทางปฏิบัติ เป็นผู้ผลักดัน ผู้สนับสนุน ให้หน่วยงานมีระเบียบวินัย มีความตั้งใจจริงในการพัฒนาบุคลากร ปฏิบัติตามประมวลแนวทางปฏิบัติและปฏิบัติตามกรอบมาตรฐานและมาตรฐานขั้นต่ำที่ควรปฏิบัติอย่างสม่ำเสมอและต่อเนื่อง ตลอดจนส่งเสริมสนับสนุนให้หน่วยงานโครงสร้างพื้นฐานสำคัญของประเทศเกิดความตระหนักในภัยคุกคามไซเบอร์ที่จะส่งผลกระทบต่อการดำเนินชีวิตของประชาชน จึงจำเป็นต้องตรา พ.ร.บ.นี้ขึ้นมา เพื่อเป็นประโยชน์ต่อประชาชนทั้งในปัจจุบันและในอนาคตอันใกล้นี้

“Cyber Attack” ไม่ใช่ปัญหาทางเทคนิคเพียงอย่างเดียว

เราจะเห็นว่าปัญหา “Cyber Attack” ไม่ใช่การแก้ปัญหาทางด้านเทคนิคเพียงอย่างเดียว หากแต่การแก้ปัญหาทางด้านเทคนิคก็เป็นเรื่องสำคัญที่เราจะมองข้ามไม่ได้ ซึ่งในภาพรวมนั้นหน่วยงานต้องให้ความสำคัญกับ 3 ด้าน คือ People Process Technology

อย่างไรก็ตาม ยังมีมุมมองอีกหลายด้านดังที่กล่าวมาแล้ว ไม่ว่าจะเป็นเรื่องนโยบาย กลยุทธ์ กฎหมาย เศรษฐกิจและสังคม การศึกษาเพื่อการฝึกอบรมบุคลากรในระดับองค์กร ก็เป็นองค์ประกอบที่ควรให้ความสำคัญด้วยเช่นกัน

ปัญหาเรื่องไวรัสคอมพิวเตอร์มีมากว่า 30 ปี และปัญหา Cyber Attack นั้นก็มีมากว่า 20 ปีแล้ว ทำไมมนุษย์ยังแก้ไม่ตกกันเสียที? และยังมีแนวโน้มว่าจะรุนแรงมากยิ่งขึ้นอีกด้วย ตลอดหลายสิบปีที่ผ่านมา เราได้พบกับคำว่า “Computer Security” หรือ “IT Security” จากนั้นโลกก็ได้รู้จักคำว่า “Information Security” และ ISMS หรือ ISO/IEC 27001 (ISO/IEC 27001 : 2005 version แรกได้ถูกประกาศใช้ตั้งแต่ปี 2548) ในปัจจุบันคำว่า “Cybersecurity” ได้เข้ามามีบทบาทมากขึ้น

หัวใจของการแก้ปัญหา “Cyber Attack” ที่แท้จริงนั้น ไม่ใช่ปัญหาทางด้านเทคนิคเพียงอย่างเดียว เนื่องจากเมื่อเราแก้ปัญหาทางด้านเทคนิคได้แล้ว ปัญหาก็ยังไม่จบอยู่ดี ยกตัวอย่างปัญหาช่องโหว่และมัลแวร์ที่เกิดขึ้นมาโดยตลอดกว่า 20 ปีที่ผ่านมา จึงสรุปสาเหตุของปัญหาได้ 3 ประการ ดังนี้

1. Cybersecurity ไม่ใช่ปัญหาด้านเทคนิคเพียงอย่างเดียว

2. การบริหารจัดการกับ Cyberspace ไม่เหมือนกับการบริหารใน Physical World ที่เราควบคุมขอบเขตของปัญหาได้ แต่ “Cyberspace” กลับไม่มีขอบเขตชัดเจนและควบคุมได้ยาก

3. กฎหมายและนโยบายเกี่ยวกับเรื่อง Cybersecurity ยังพัฒนาได้ไม่ทันกับปัญหาที่กำลังเกิดขึ้นอยู่ในเวลานี้กับหลายๆ ประเทศ

ดังนั้น “Cyber Attack” จึงไม่ใช่ปัญหาของคนใดคนหนึ่ง แต่ทั้งรัฐบาลและเอกชนจะต้องร่วมมือกันในการแก้ปัญหา