เส้นทางสู่ “Cyber Resilience” การประเมินองค์กรด้วย “CRR” (ตอนที่ 1)

ตีพิมพ์: หนังสือพิมพ์กรุงเทพธุรกิจ: 17 เมษายน 2562

จาก “Information Security” สู่ “Cyber Resilience” ให้เป็นไปกระแสเปลี่ยนแปลงของ “Threat Landscape” เพื่อให้องค์กรรับมือกับความเสี่ยงที่อยู่บนความไม่แน่นอนได้อย่างทันท่วงที

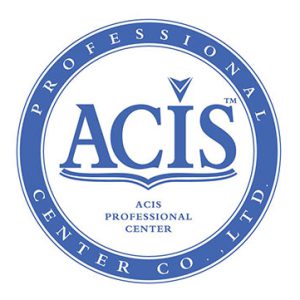

ในปัจจุบันเกิดความเปลี่ยนแปลงแนวคิดด้านการบริการจัดการความมั่นคงปลอดภัยไซเบอร์จาก “Information Security” ไปสู่ “Cyber Resilience”

เนื่องจากการเปลี่ยนแปลงวิธีการโจมตีของเหล่าแฮกเกอร์ และเป็นไปตามกระแสโลกจากการเปลี่ยนแปลงของ “Threat Landscape” ทำให้แนวทางในการบริหารจัดการความมั่นคงปลอดภัยไซเบอร์ต้องมีการปรับเปลี่ยนแนวความคิด

จากแค่เพียง “Information Security” ซึ่งไม่เพียงพอ ปรับเปลี่ยนมาเป็น “Cyber Security” และปรับเข้าสู่แนวคิดที่จะนำพาองค์กรเข้าสู่สภาวะ “Cyber Resilience” ในที่สุด

เพื่อให้องค์กรสามารถตอบรับกับ Unknown, Unpredictable, Uncertain, Unexpected กับความเสี่ยงที่มองไม่เห็น และความไม่แน่นอนของผลกระทบจากภัยไซเบอร์ในรูปแบบต่างๆ ได้อย่างทันท่วงที (ดูรูปที่ 1)

รูปที่ 1: How to build cyber resilience to your organization : 3 Stages from ISF , Information Security , Cyber Security and Cyber Resilience : source : Information Security Forum (ISF)

ดังนั้น แนวคิด “Cyber Resilience” จึงเป็นแนวคิดที่ได้รับความนิยมเพิ่มขึ้นอย่างรวดเร็วทั่วโลก

เนื่องจากแนวคิด “Cyber Resilience” มีการนำหลักการ 3 เรื่องมารวมเข้าด้วยกัน ได้แก่ Information Security, Business Continuity และ Organizational Resilience

แนวคิดดังกล่าว สามารถนำไปใช้ได้กว้างขวางในหลายวงการ เช่น ใช้กับการบริหารจัดการความมั่นคงปลอดภัยระบบสารสนเทศ (IT/Information System) การบริหารจัดการความมั่นคงปลอดภัยโครงสร้างพื้นฐานที่มีความสำคัญยิ่งยวด (Critical Infrastructure) การบริหารจัดการความมั่นคงปลอดภัยกระบวนการทางธุรกิจ (Business Process) ตลอดจน การประยุกต์ใช้ในเรื่องความมั่นคงของชาติ (National Security) ได้อีกด้วย

ปรัชญาของแนวคิด Cyber Resilience ก็คือ หลังจากธุรกิจ ธุรกรรม หรือระบบต่างๆ ขององค์กรถูกโจมตี ทำให้องค์กรได้รับผลกระทบจากการโจมตีดังกล่าว ระบบหรือธุรกิจ ธุรกรรมดังกล่าวยังจำเป็นต้องมีความสามารถในการทำงานต่อไปได้โดยไม่สะดุดติดขัด ไม่เสีย Service Level Agreement (SLA) ที่ให้ไว้กับผู้ใช้บริการในช่วงเวลาที่กำลังถูกโจมตี หรือกำลังมี Crisis เกิดขึ้นในระบบ

จะเห็นได้ว่ามีการนำแนวคิดด้าน Business Continuity Management (BCM) มาประยุกต์ใช้กับการบริหารจัดการความมั่นคงปลอดภัยสารสนเทศ (Information Security Management)

รูปที่ 2 : President Executive Order ( EO) 13636 “ Improving Critical Infrastructure Cybersecurity”, February 2013

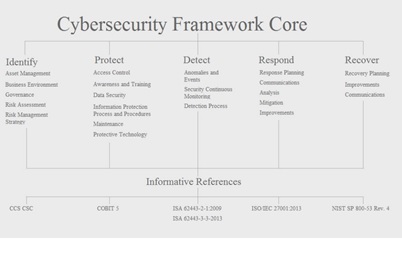

แนวคิด “Cyber Resilience” จะมุ่งเน้นไปที่การป้องกัน (Prevention) การตรวจจับ (Detection) และการตอบสนอง (Responsiveness) โดยทาง NIST ซึ่งเป็นหน่วยงานที่มีหน้าที่กำหนดมาตรฐานของรัฐบาลสหรัฐ ได้รับผิดชอบงานสำคัญที่ดำริโดยประธานาธิบดีบารัค โอบามา ในรูปแบบของ President Executive Order (EO) 13636 “Improving Critical Infrastructure Cybersecurity” ในปี 2013 (ดูรูปที่ 2)

โดย NIST ได้เริ่มพัฒนากรอบปฏิบัติ NIST Cybersecurity Framework ขึ้นเมื่อปลายปี 2013 (http://www.nist.gov/cyberframework) และเสร็จสมบูรณ์เป็น version 1.0 ในเดือน ก.พ. 2014

ขณะนี้หลายองค์กรในประเทศไทยกำลังเริ่มนำ NIST Cybersecurity Framework มาประยุกต์ใช้เพราะมีความสอดคล้องและสามารถอ้างอิงได้กับมาตรฐานระดับโลกต่างๆ ไม่ว่าจะเป็น ISO/IEC 27001 หรือ COBIT 5(ดูรูป ที่ 3 และ รูปที่ 4)

รูปที่ 3 : NIST Cybersecurity Framework, February 2014

รูปที่ 4 : 5 Core Functions from NIST Cybersecurity Framework, February 2014

โปรดอ่านต่อในตอนที่ 2 ซึ่งเป็นตอนจบ